2月21日,据区块链安全审计公司Beosin旗下Beosin EagleEye安全风险监控、预警与阻断平台监测显示,Arbitrum链上Hope Finance项目发生Rug Pull,也就是我们通常所说的“拉地毯似局”。

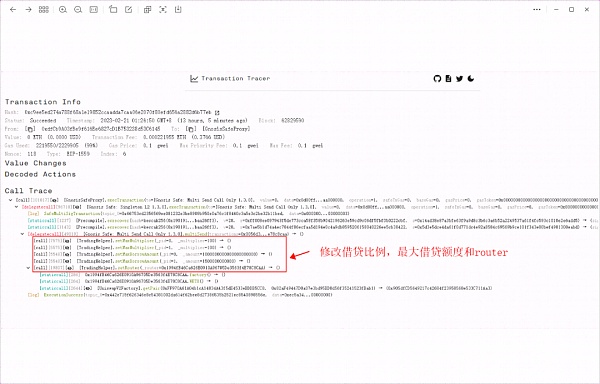

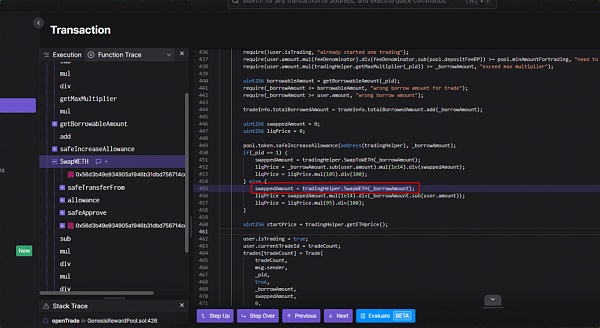

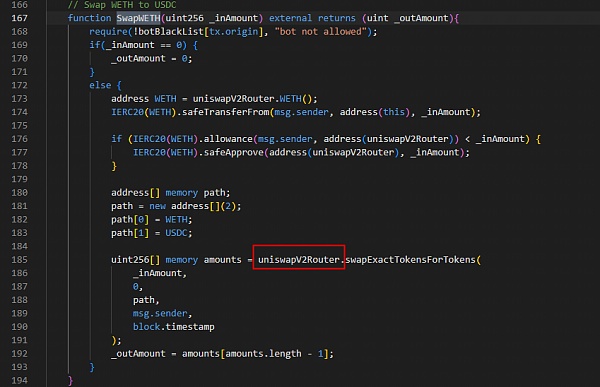

Beosin安全团队分析发现攻击者(0xdfcb)利用多签钱包(0x1fc2)执行了修改TradingHelper合约的router地址的交易,从而使GenesisRewardPool合约在使用openTrade函数进行借贷时,调用TradingHelper合约SwapWETH函数进行swap后并不会通过原本的sushiswap的router进行swap操作,而是直接将转入的代币发送给攻击者(0x957d)从而获利。攻击者共两次提取约180万美金。

OneRing确认遭到闪电贷攻击,黑客窃取逾145万美元:3月22日消息,Fantom生态稳定币收益优化器OneRing发文表示,北京时间3月22日02:44:10,黑客通过闪电贷攻击窃取了1454672.244369枚USDC,且合约已被配置为在特定区块自毁,因此几乎不可能跟踪合约中的哪些特定功能被调用以窃取资金。目前,团队已暂停保险库,正在努力重新设置。并且团队正在制定为受影响的人提供具体的中长期还款计划,此外,OneRing宣布将提供被盗资金的15%以及1,000,000个RING代币作为返还资金的赏金。此前,派盾报告显示,Fantom生态稳定币收益优化器OneRing疑似遭到攻击。[2022/3/22 14:10:24]

攻击交易1:

0xc9ee5ed274a788f68a1e19852ccaadda7caa06e2070f80efd656a2882d6b77eb(修改router合约的攻击交易)

V神:很高兴黑客攻击推特只是为了比特币:7月16日消息,V神在推特表示,很高兴这是一个由比特币利润驱动的黑客,而不是那些目标与金钱没有多大关系,而且远不只是窃取加密货币的人。

因为他们本可以操纵股市,操纵即将举行的美国总统大选,将私人数据泄露给黑网,甚至发动战争。[2020/7/16]

攻击交易2:

0x322044859fa8e000c300a193ee3cac98e029a2c64255de45249b8610858c0679(447WETH)

攻击交易3:

0x98a6be8dce5b10b8e2a738972e297da4c689a1e77659cdfa982732c21fa34cb5(1061759USDC)

安全研究人员:黑客通过使用恶意软件感染黑客工具进行攻击:Cybereason安全研究人员Amit Serper最近发现一种新的恶意软件活动,黑客组织通过感染流行的黑客工具,将其他黑客作为攻击目标。此类活动据称已持续一年,尽管它是最近才被发现。它似乎还瞄准了一些现有的黑客工具,其中许多是为了通过滥用产品密钥生成器等从各种数据库中过滤数据而设计的。据Serper报道,这些工具正受到强大的远程访问特洛伊木马的感染。一旦有人打开它们,黑客就可以完全访问目标黑客的设备。Serper补充说,黑客在自己的网络中寻找受害者,他们正积极地试图通过在各种黑客论坛上发布重新打包的工具来感染尽可能多的其他人。(U.Today)[2020/3/11]

精选 | 谷歌计划制定更严格的开发者规则降低加密黑客攻击风险:据Coindesk消息,谷歌周一宣布,正在为Chrome扩展开发者制定更严格的规则,包括计划对Chrome处理请求广泛权限的扩展程序进行一系列更改,并且加强通过Chrome网上应用店分发扩展程序的开发人员的规则。此举应该可以降低加密黑客攻击和挖掘恶意软件的风险。[2018/10/2]

在昨天的时候,Beosin Trace追踪发现攻击者已将资金转入跨链合约至以太链,最终资金都已进入tornado.cash。

Beosin也在第一时间提醒用户:请勿在0x1FC2..E56c合约进行抵押操作,建议取消所有与该项目方相关的授权。

有趣的一点是,项目方似乎知道是谁的,直接放出攻击者的信息。

该帖子声称黑客是一名名叫Ugwoke Pascal Chukwuebuka的尼日利亚人。尼日利亚国民参与该项目的情况尚不清楚,但他的实际身份受到社区成员的质疑。

紧接着,有推特用户分享了地图里搜索出来的地址,直接开启“人肉”模式。

据公开资料,Hope Finance的智能合约由一家不出名的机构审计。尽管标记了一些小漏洞,但该平台得出的结论是,Hope Finance的智能合约代码已“成功通过审计”,“没有提出警告”。

这也提醒我们,找正规安全审计公司的重要性。

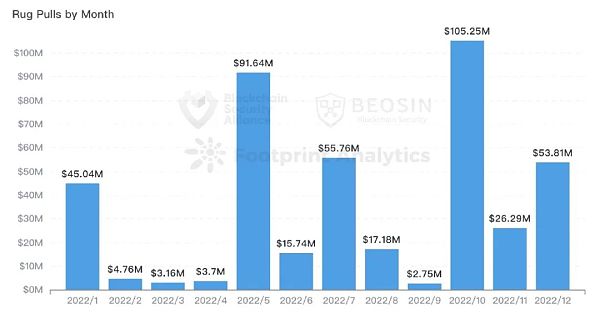

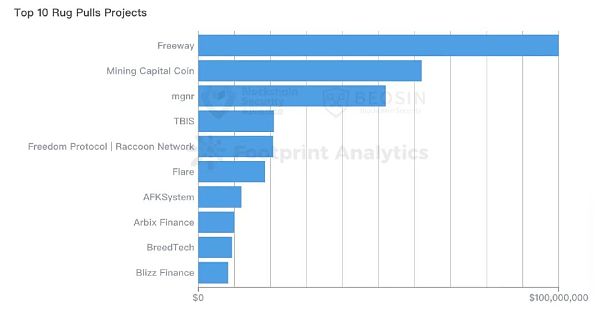

根据Beosin2022年的年报数据,去年2022年共发生Rug pull事件超过243起,总涉及金额达到了4.25亿美元(FTX事件暂不计入)。

243起rug pull事件中,涉及金额在千万美元以上的共8个项目。210个项目(约86.4%)跑路金额集中在几千至几十万美元区间。

而Beosin也总结出Rug pull事件具有以下特点:

1. Rug周期时间短。大部分项目在上线后3个月内就跑路,因此大部分资金量集中在几千至几十万美元区间。

2 多数项目未经审计。有些项目的代码里暗藏后门函数,对于普通投资者而言,很难评估项目的安全性。

3. 社交媒体信息欠缺。至少有一半的rug pull项目没有完善的官网、推特账号、电报/Discord群组。

4 项目不规范。有些项目虽然也有官网和白皮书,但仔细一看有不少拼写和语法错误,有些甚至是大段抄袭。

5. 蹭热点项目增多。去年出现了各类蹭热点币种跑路事件,如Moonbird、LUNAv2、Elizabeth、TRUMP等,通常及其快速地上线又火速卷款而逃。

也因此,项目方和用户都需要做好安全防护。部分项目开发匆忙、未经审计就上线很容易遭受攻击。此外,除了合约安全、私钥/钱包安全,团队运营安全等还需要重视,有一个薄弱的领域都可能让项目方造成巨大损失。

Beosin

企业专栏

阅读更多

金色早8点

金色财经

Odaily星球日报

欧科云链

Arcane Labs

深潮TechFlow

MarsBit

澎湃新闻

BTCStudy

链得得

郑重声明: 本文版权归原作者所有, 转载文章仅为传播更多信息之目的, 如作者信息标记有误, 请第一时间联系我们修改或删除, 多谢。