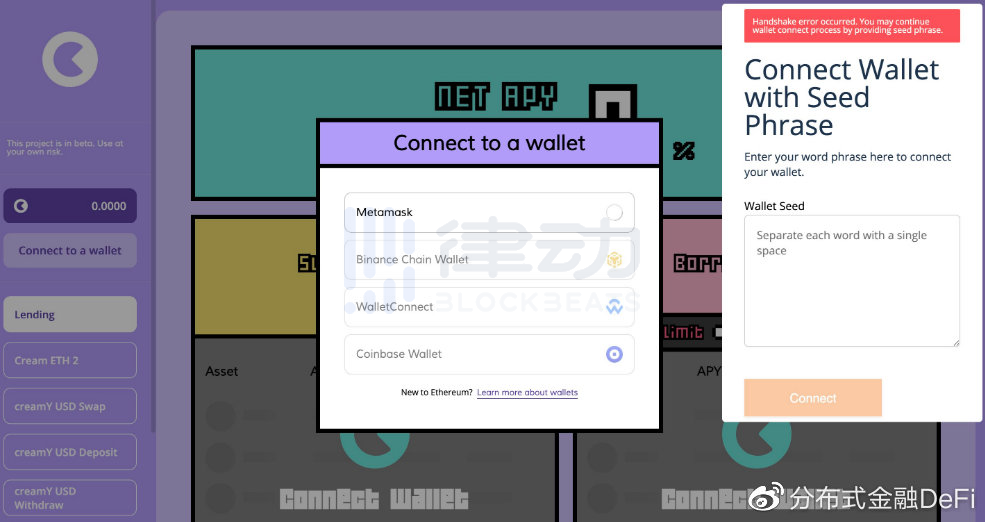

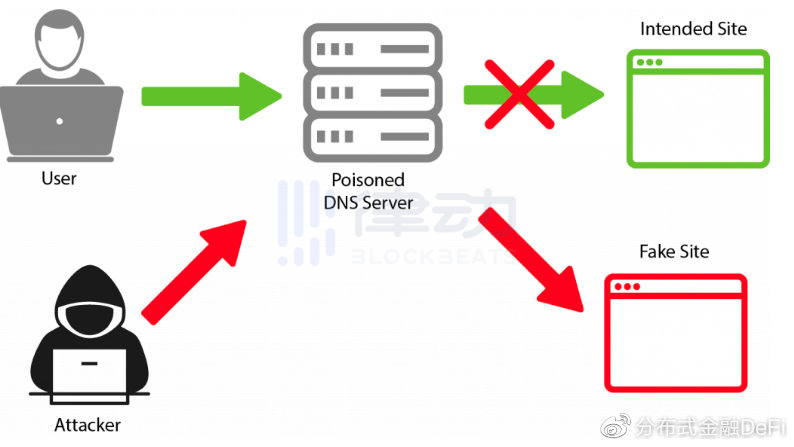

我们首先用一个简单例子来理解域名解析的过程(为了方便理解,对里面一些详细的过程进行了简化抽象)。比如我们在浏览器输入pancakeswap.finance, 那么网络中的域名解析服务器(DNS)就会把这个域名解析成为一个 IP 地址,因为计算机网络中只能通过 IP 地址来访问服务器。在正常情况下,用户的浏览器就会访问到项目方设置的 IP 地址对应的服务器。而在本月 15 号的被黑事件中,DNS 把pancakeswap.finance的域名指向了黑客控制的 IP 地址,用户的浏览器就访问了黑客控制的服务器,而这个伪造的服务器通过伪造的网页前端向用户要求助记词(参见下面 Cream 被黑的界面)。

Chains与Indacoin合作增设Visa和MasterCard信用卡支付选项:8月22日消息,加密货币和NFT交易平台Chains.com宣布与支付公司 Indacoin建立战略合作伙伴关系,Chains加密货币平台用户可在Chains Launchpad上使用 MasterCard和Visa信用卡快速安全地购买加密货币和 $CHA 。

据了解,在与Indacoin达成战略合作后, Chains支持的支付方式达到13种,除上述新增支付选项外,Chains Launchpad还支持BTC、ETH、BNB、TRON (TRX)、MATIC、USDT、USDC和DAI,并通过CoinBase接受SHIB、ApeCoin和DOGE的交易。[2022/8/22 12:41:33]

KingData监控:灰度ETH基金累计持仓 313.6万枚 ETH:据KingData数据显示,灰度 ETH 基金减持 644.5 枚以太坊,基金持仓总规模变为 313.64万 枚 ETH。注:灰度暂未开放赎回,小幅减持或因每股含币量微调、扣减管理费所致。[2021/9/21 23:39:50]

我们不禁要问,黑客是如何篡改 DNS 记录的?这得从 Pancake 和 Cream 的域名服务商 Godaddy 说起。Pancake/Cream 通过 Godaddy 购买了域名,并且在 Godaddy 把各自的域名映射成自己的服务器 IP 地址。根据 Cream Finance 发布的事后报告,黑客攻击了 Godaddy,破解了 Pancake/Cream 在 Godady 的账号,并且修改了域名映射,把对应的 IP 改成了黑客控制的 IP 地址。

DNS Hijack

那究竟是谁来背这个锅?Pancake 和 Cream 都在暗示是 Godaddy 的安全机制问题,因为 Pancake 和 Cream 本身没有做任何修改,是用 Google 的单点登录功能登录 Godaddy 的,而本身 Google 账号没有被黑。其实 Godaddy 的安全性的口碑在域名服务商里面非常一般,以前也经常出事故,那么作为对安全性高的 DeFi 项目的开发者,是不是应该一开始选择一个安全性更高的域名服务商?(Pancake 表示会把 Godaddy 替换成更高安全性的 MarkMonitor)。

这个事件也凸显了打造去中心化的 DNS 的重要性。我们不相信中心化的交易所,因为担心他们会 screw up 我们在里面存放的加密资产(Not your key,not your coin);我们也会担心中心化的域名服务商和 DNS 服务器(Not your Key,not your domain)。IPFS/ENS 等 web3 技术,就是很好的去中心化的 DNS 解决方案。

作为 Defi 投资者我们如何应对类似的域名被黑事件?我个人的一些方法:

1. 记住官方网站的域名,直接在浏览器输入正确的域名(一个字母都不能差),通过搜索引擎或者其他链接打开的地址要重新验证;

2. 需要确认 app 是否官方发行,比如前一阵子有假的 Uiswap 和 Trezor app 在应用商店,也是让人输入助记词,非常可怕;

3. 用 eth.link 后缀的网站 DNS 安全性更高,比如https://cream-finance.eth.link/,因为是去中心化的域名解析;

郑重声明: 本文版权归原作者所有, 转载文章仅为传播更多信息之目的, 如作者信息标记有误, 请第一时间联系我们修改或删除, 多谢。